Hacking & Security Das umfassende Handbuch

€ 49,90

Sofort lieferbar

€ 49,90

Sofort verfügbar

nur € 49,90

Sofort verfügbar

Rheinwerk Computing, ISBN 978-3-367-10934-0

E-Book-Formate: PDF, EPUB, Online

Rheinwerk Computing, ISBN 978-3-367-10935-7

E-Book-Formate: PDF, EPUB, Online

Rheinwerk Computing, ISBN 978-3-367-10937-1

E-Book-Formate: PDF, EPUB, Online

Rheinwerk Computing, ISBN 978-3-367-10938-8

Nur wenn Sie verstehen, wie ein Angreifer denkt, können Sie Ihre IT-Systeme auch wirklich absichern. Dieses umfassende Handbuch ist der Schlüssel dazu. Die Security-Profis rund um Bestseller-Autor Michael Kofler vermitteln Ihnen das ganze Know-how, um Ihre Infrastrukturen vor Angriffen zu schützen – Praxisbeispiele und konkrete Szenarien inklusive. Von der Absicherung des Active Directory bis zum Einsatz von Kali Linux, von der Suche nach Exploits bis zur Härtung von Webservern: Hier werden Sie zum Security-Experten!

Vollständig aktualisiert, mit neuen Kapitel zur Absicherung von GenAI-Anwendungen und zur Sicherheitsplattform Wazuh.

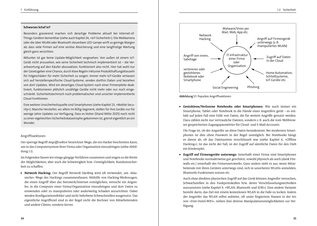

- Schwachstellen verstehen, Angriffsvektoren identifizieren

- Infrastrukturen absichern: Linux, Windows, Mobile, Cloud, IoT

- Anleitungen für Metasploit, Kali Linux, hydra, OpenVAS, Empire, Pwnagotchi, Pen-Tests, Exploits

Zur aktuellen Auflage sind keine Materialien vorhanden.

Bieten Sie Hackern die Stirn!

-

Die Werkzeugkiste der Angreifer

Kali Linux, Metasploit, mimikatz, Veil, Koadic, Rubber Ducky, Shell-Tools: Viele Praxisbeispiele und konkrete Szenarien verdeutlichen Ihnen, welche Werkzeuge es gibt und wie Sie sie richtig einsetzen.

-

Infrastrukturen absichern

Ob moderne Webanwendungen, Smartphone-Apps oder klassische Datei- und Webserver – Angriffsvektoren sind so vielfältig wie die angebotenen Dienste. Lernen Sie also, wie Sie unterschiedliche Infrastrukturen vor Angriffen schützen.

-

Sicherheitslücken verstehen

It's not a bug, it's a backdoor! Erfahren Sie, wie der kreative Umgang mit Programmierfehlern und Features Angreifern Tür und Tor öffnen kann – und wie Sie genau das verhindern.

Aus dem Inhalt

- Kali Linux und Hacking-Tools (nmap, hydra, mimikatz, Metasploit, OpenVas)

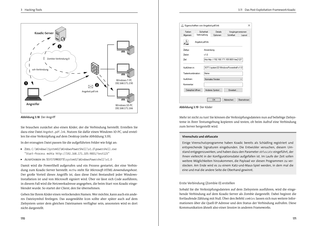

- Externe Sicherheitsüberprüfung & Pen-Tests auf Client und Server

- IT-Forensik: Spuren sichern und analysieren

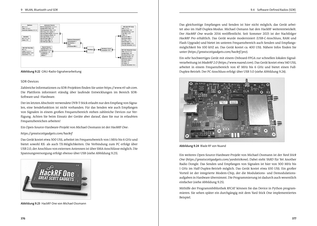

- WLAN, Bluetooth und Funk abhören, USB-Hacking-Devices

- Basisabsicherung: Linux und Windows, Active Directory und Samba

- Cloud-Sicherheit: Microsoft 365, AWS, NextCloud

- Hacking und Security von Smartphones

- Intrusion Detection mit Snort und Wazuh

- GenAI-Anwendungen absichern

- Web-Anwendungen absichern und angreifen

- Exploits: Buffer Overflows, Fuzzing, Heap Spraying und mehr; Inkl. Spectre & Meltdown

- IoT-Security: Angriffe und sichere Entwicklung

Diese Bücher könnten Sie auch interessieren

-

Ethical Hacking – Das Handbuch für Pentesting und Red Teaming

855 Seiten, gebunden

E-Book-Formate: PDF, EPUB, Online€ 49,90

Sofort lieferbar

Buch | E-Book | Bundle

-

Linux – Das umfassende Handbuch

1429 Seiten, gebunden

E-Book-Formate: PDF, EPUB, Online€ 49,90

Sofort lieferbar

Buch | E-Book | Bundle

-

Hardware & Security – Werkzeuge, Pentesting, Prävention

680 Seiten, gebunden

E-Book-Formate: PDF, EPUB, Online€ 59,90

Sofort lieferbar

Buch | E-Book | Bundle